Термины вредоносные программы и вирусы во многих случаях являются взаимозаменяемыми и употребляются в качестве синонимов. Вредоносные программы — это общее название программных инструментов, разрабатываемых и используемых киберпреступниками для нанесения вреда целевым компьютерным средам. К вредоносным программам относятся любые программные продукты, основная функция которых заключается в причинении ущерба целевому серверу, сети или всей информационной инфраструктуре предприятия.

Компьютерный вирус — частный случай вредоносного ПО. Под данным термином подразумевается код, который способен копироваться и воспроизводиться самостоятельно с целью заражения других сетевых узлов. Функции и возможности вирусов могут разниться, в зависимости от предназначения. Например, черви отличаются способностью быстрого копирования на подключенные устройства по сети. Кроме снижения производительности инфраструктуры, некоторые черви способны отключать программы и удалять информацию на зараженном устройстве, создавать уязвимости в системе для дальнейших атак другими средствами.

Полиморфный вирус способен на многократное изменение своего внешнего вида или сигнатурных файлов с помощью новых процедур расшифровки. Из-за этого многие традиционные инструменты кибербезопасности, такие как антивирусные решения или решения для защиты от вредоносных программ, которые полагаются на обнаружение на основе сигнатур, не могут распознать и блокировать угрозу.

Для понимая своего уровня осведомленности о современных тенденциях кибербезопасности, прежде чем продолжить чтение, подумайте, какие виды вредоносных программ вы знаете и можете ли назвать их основные функции.

К вредоносному ПО относятся:

криптоджекинг. Хакерские приложения, несанкционированно попадающие в систему жертвы разными способами, включая фишинг и зараженные веб-страницы. Основная функция — анонимное использование вычислительных ресурсов жертвы с целью организации удаленного майнинга криптовалюты;

кейлоггеры. Программы, выполняющие функцию слежения за системой пользователя. Отслеживаться могут разные действия жертвы, в том числе нажатие клавиш. Это позволяет злоумышленнику получать данные об учетных записях, банковских счетах, взламывать пароли и пр.;

бесфайловое вредоносное ПО. Киберпреступники внедряют исполняемый код непосредственно в память компьютера и реестр системы, что позволяет получать доступ к оборудованию в обход антивирусных программ. Представляет повышенную опасность за счет сложности обнаружения без применения специальных инструментов;

эксплойты. Программный код, создаваемый злоумышленниками с целью получения доступа к целевой системе, используя существующие или созданные ранее уязвимости. Функция эксплойтов заключается как в контроле среды, так и в нарушении ее функционирования;

боты. Хакеры объединяют зараженные компьютеры в одну общую сеть под названием ботнет, которая управляется при помощи централизованной модели с прямой связью или децентрализованной системы с множеством каналов между всеми зараженными устройствами. С помощью ботнета могут быть выполнены дальнейшие атаки на информационную инфраструктуру, в частности, атаки типа отказ в обслуживании DDoS;

вымогатели. Хакерское ПО, предназначено для шифрования файловой системы пользователя. Попадание такого кода на компьютер грозит финансовыми рисками либо полной потерей цифровых данных в случае, если у пользователя не имеется резервных копий;

мобильное вредоносное ПО. Заражение смартфонов стало частью общей стратегии атаки на информационные инфраструктуры бизнес-организаций. Так как на мобильных устройствах сотрудников часто хранится личная информация, включая учетные данные, контакты и финансовую информацию, атаки мобильных гаджетов набирают популярность;

вредоносная реклама. Является частью тактики социальной инженерии, при которой пользователя убеждают в необходимости загрузить вредоносное ПО на компьютер. Как правило, такая реклама присутствует в интернете и на зараженных машинах в виде навязчивых баннеров и всплывающих окон;

шпионское ПО. Предназначено для несанкционированного завладения конфиденциальной информацией. После получения доступа к личным и корпоративным данным злоумышленники используют разные тактики получения финансовой прибыли, включая как прямую связь с компанией, так и продажу информации в даркнете или компаниям по сбору данных;

руткиты. Основная функция руткитов заключается в скрытии действия других вредоносных программ, системных процессов, записей в реестре, сетевых соединений и пр. Скрытие системных параметров не позволяет антивирусам определить зараженный процесс и восстановить корректную работу системы;

трояны. Могут использоваться для выполнения любых нелегитимных действий с целевой системой, в том числе для разрушения файловой системы, кражи данных и пр. Основной особенностью является маскировка под полезные программные продукты, что усложняет их своевременное обнаружение;

вирусы. Хакерский программный инструмент, основным отличием которого является возможность самокопирования и самовоспроизведения. Попадая на целевой компьютер вирус стремится к максимальному копированию по всей сети, к которой подключена машина.

Выше были рассмотрены только основные типы вредоносных программ. Киберпреступники постоянно модифицируют код для обхода существующих систем защиты.

Как упоминалось выше, вирусы считаются составной категорией вредоносных программ. В свою очередь, они также делятся на множество типов, в зависимости от цели и способа применения. Рассмотрим некоторые из них:

вирусы веб-скриптов;

полиморфные вирусы;

резидентные вирусы;

вирус-заразитель файловой системы;

угонщик браузера;

вирус перезаписи;

многочастный вирус;

вирус загрузочного сектора;

макровирус;

вирус прямого действия.

Во избежание заражения информационной инфраструктуры, должна проводиться регулярная проверка на вирусы с использованием современных лицензионных программных продуктов. Антивирусы, как правило, позволяют воспользоваться опцией автоматического сканирования файловой системы и сети по заданным правилам. Рекомендуется включить эту настройку для минимизации вероятности незамеченной кибератаки.

Понимание характеристик этих двух киберугроз может помочь пользователю определить тип атаки, способы ее наилучшего устранения и позволит минимизировать время простоя бизнес-процессов. Помимо возможности самовоспроизведения, существуют и другие важные различия между вредоносными программами и вирусами. Рассмотрим их более подробно.

1. Способ зараженияВредоносное ПО в большинстве случае попадает в систему жертвы благодаря использованию злоумышленниками методов социальной инженерии, в том числе фишинга. Реже — с использованием поврежденных загрузок и вложений, отправленных на электронный ящик пользователя.

Распространение вирусов, как правило, происходит путем их внедрения в код веб-приложений, электронную почту или пиратские программные продукты. Кроме того, часто заражение системы происходит по причине использования поврежденных съемных носителей информации, загрузку пиратского контента из глобальной сети и посещение зараженных веб-сайтов.

2. Принцип работыПервым пунктом в жизненном цикле вредоносного ПО является установка постоянного удаленного соединения с целевой системой для обеспечения киберпреступнику беспрепятственного доступа к машине жертвы. После получения контроля программа может выполнять различные вредоносные действия, в том числе отправлять пользовательские файлы, документы на сервер хакера, шифровать данные и пр.

Вирусы работают иначе. Как правило, они не активируются до тех пор, пока пользователь не загрузит поврежденный файл, не откроет зараженную ссылку или не развернет зараженное приложение. После активации вируса его действия сложно предсказать. В зависимости от типа, он будет выполнять алгоритм, заложенный хакером, в том числе кражу личных данных, перехват системных функций и пр.

3. Результаты атакиРезультат атаки вредоносного ПО зависит от конкретного вида программы. Как правило, это либо получение финансовой выгоды (как в случае с использованием вымогателей), либо нарушения функционирования инфраструктуры с целью дальнейшего внедрения в среду, кражи данных, сбора компромата, слежки и пр.

Вирусы не позволяют получить прямую финансовую выгоду, если они не используются комбинированно с вредоносным ПО. Чаще всего они используются для повреждения устройств, файловых систем и сетей, восстановление которых может занять много времени, усилий и потребует значительных инвестиций.

Выше было описано, что такое вредоносная программа и ее разновидности. Защита информации от вредоносных программ требует реализации комплексных мер, среди которых:

программные инструменты блокировки эксплойтов. Позволяют распознать бесфайловый вредоносный код, внедряемый непосредственно в системный реестр и память;

поведенческий анализ. Инструменты мониторинга сети позволяют выявить подозрительную активность как в сети, так и в учетных записях пользователей;

использование антивирусного ПО. Лицензионные программные антивирусы позволяют “на лету” сканировать сети и файловую систему на предмет обнаружения вредоносного кода;

использование фильтров электронной почты. Фильтрация электронной корреспонденции позволяет отделить полезные письма от вредоносных еще до того, как они будут открыты;

внедрение многофакторной аутентификации. Затрудняет получение доступа злоумышленников к учетным записям на корпоративных веб-сайтах, в программах и других электронных ресурсах;

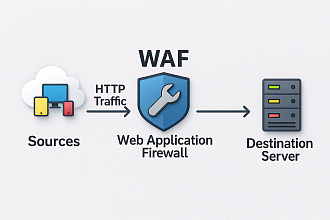

применение межсетевых экранов. Программные и аппаратные брандмауэры и фаерволы позволяют фильтровать сетевой трафик и отсекать подозрительные запросы во избежание перегрузки сети и сервера;

использование доверенных браузеров. Доступ в глобальную сеть необходимо осуществлять только с использованием доверенных браузеров. Кроме того, не рекомендуется посещать подозрительные сайты, реализованные на незащищенном протоколе HTTP.

Применяя вышеописанные правила защиты, можно минимизировать вероятность заражения корпоративной информационной инфраструктуры. Однако даже реализация всех методик не гарантирует стопроцентной защиты, поэтому так важно проводить регулярное резервное копирование цифровой информации. При заражении вирусами и вредоносным ПО резервные копии позволяют в кратчайшие сроки произвести аварийное восстановление и минимизировать простои бизнеса.