В современном бизнесе, информационные технологии имеют большое значение. При чем нет существенной разницы к какому сектору экономики принадлежит конкретная компания — хранение корпоративных данных, аналитика и финансовые операции происходят в цифровом формате, то есть с использованием IT-инфраструктуры.

Поэтому информационная безопасность становится одним из главных приоритетов. С увеличением объема данных и сложностью кибератак, компании вынуждены искать все более надежные решения для ее обеспечения. Безвозвратно ушли те времена, когда достаточно было нанять хорошего администратора и купить подписку на антивирус, чтобы быть уверенным в полной безопасности корпоративных данных.

Для обеспечения безопасности корпоративной информации существует SOC — это комплексное решение, включающее множество процессов и инструментов. В этой статье мы рассмотрим основные SOC инструменты и почему их важно использовать.

Информационная безопасность — это отрасль, основная задача которой заключается в поиске и создании решений для обеспечения защиты данных от несанкционированного доступа и манипуляций, утечки, повреждения и т.д. Это обширное понятие, включающее техническую, организационную и социальную составляющие.

Безопасность информации в информационной системе — это комплекс мер по защите данных, операций и процессов данной системы от киберугроз. Главными угрозами сохранности важной информации в корпоративной сети являются как влияние извне, так и некомпетентные действия со стороны собственных сотрудников. Основной проблемой при этом остается выявление злонамеренных действий на фоне дефолтных процессов. Поэтому при использовании систем защиты важно обращать внимание на то, от каких именно атак она должна защищать.

Выделяют 5 основных типов угроз:

инсайдерские;

фишинг, спам, всевозможные компьютерные и сетевые вирусы, DDoS-атаки, взлом;

атаки на ПО и устройства;

несанкционированный доступ к конфиденциальной информации;

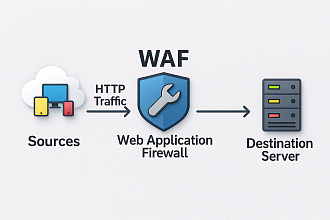

атаки на безопасность, облачные сервисы, веб-приложения, сайты, электронную корпоративную почту.

Также комплексная система защиты должна предоставлять специализированные инструменты, помогающие провести тщательный анализ рисков безопасности.

Сейчас специалисты по информационной безопасности настаивают на том, что нельзя ограничиваться отдельными решениями для защиты данных, а использовать комплексный подход. Этому есть 3 причины:

Безопасность данных — это непрерывный процесс, а не единоразовое действие. Нельзя установить одно приложение или подключить один security service и наивно полагать, что этого достаточно. Киберугрозы постоянно совершенствуются, а вместе с ними и системы кибербезопасности. Современные прогрессивные системы, которые регулярно обновляются — это необходимые меры для функционирования компании.

Не существует “таблетки от всех болезней”, так же и с инструментами информационной безопасности — нет такого решения, которое бы закрывало абсолютно все бреши в IT-инфраструктуре компании. Каждый инструмент имеет свою область применения. То есть эффективно справляется с одним типом угроз, но не предназначен для другого.

Финансовый аспект — готовые комплексные решения часто более выгодны (например, пак ПО обычно стоит дешевле, чем покупка программ по отдельности). Точно так же компании, специализирующиеся на информационные безопасности, провайдеры (в том числе Казтелепорт) предлагают пакет услуг по выгодной цене.

Безопасность корпоративной информации имеет критически важное значение. Поэтому стоит основательно подходить к ее обеспечению.

Security Operation Center — это подразделение, отвечающее за защиту цифровых данных компании. Другое название — Центр мониторинга информационной безопасности и реагирования на инциденты. Как несложно догадаться из названия, основной задачей этого подразделения является мониторинг, анализ и совершенствование систем безопасности компании.

Задачи SOC:

Обнаружение аномальной активности.

Идентификация обнаруженной угрозы или ряда угроз.

Осуществления анализа инцидентов системы информационной безопасности компании.

Регистрация и последующее расследование каждого из зафиксированных инцидентов.

Предотвращение компрометации корпоративных данных.

Как и было сказано ранее, это многоуровневая комплексная структура, которая имеет несколько ключевых составляющих. Их три: кадровая, технологическая и документационная.

Первая — человеческий ресурс — это команда профессионалов: аналитиков и программистов. Они отвечают за контроль процессов, стабильную работу ПО, анализ результатов мониторинга, а также оперативной устранение инцидентов и их последствий для системы.

Технологическая составляющая подразумевает непосредственно комплекс программ, которые работают на базе систем мониторинга SIEM и SIM.

Корректная работа Центра невозможна без регламента. Именно за него отвечает документационная составляющая. Она включает протоколы и должностные инструкции для каждого типа инцидентов.

Для обеспечения информационные безопасности, SOC использует множество инструментов. Основные это: SIEM, IRP, SOAR и SGRS. Разберем подробнее, что означают эти аббревиатуры.

Это набор инструментов и методов для исследования событий, важных для кибербезопасности, в среде, где применяется эта система. SIEM состоит из двух технологий, которые развивались отдельно друг от друга — Управление событиями безопасности и Управление информацией о безопасности.

Первый компонент отвечает за мониторинг и оповещение о входящих событиях в сети (новые подключения, возможные проблемы и сомнительное поведение). Второй занимается анализом журналов событий и предоставлением соответствующих выводов команде аналитиков.

Процесс SIEM состоит из 4 логических шагов:

Сбор данных — система собирает всю возможную информацию о событиях в сети. Ее источниками являются подключенные компьютеры, серверы и сетевые средства (например, брандмауэры, сетевые коммутаторы и т.д.), программное обеспечение кибербезопасности. На этом этапе формируется набор данных, необходимый для дальнейшего анализа.

Консолидация данных — это этап анализа собранной информации. Чтобы было удобнее как для системы, так и для специалистов, SIEM автоматически сортирует входящую информацию. Затем данные группируются по категориям и определяется корреляция событий. Этой информации уже достаточно, чтобы сделать выводы и проследить причинно-следственные связи.

Оповещение об инцидентах — определенный способ оповещений о заранее определенных событиях. Способ и случаи отправки этих уведомлений устанавливаются во время развертывания SIEM в защищенной сети. Эти оповещения служат маркерами для команды по кибербезопасности.

Политика действий — перечень предварительно определенных состояний системы при конкретных обстоятельствах, а также тревоги и уведомления, которые им соответствуют. Аналитики создают так называемые “профили”, которые устанавливают, как выглядит и действует инфраструктура в нормальной ситуации, а также во время инцидентов кибербезопасности. Они нужны, чтобы SIEM мог определять, функционирует ли система нормально или подвергается опасности.

Это программа, которая создана для автоматизации действий по реагированию на происшествия в системе безопасности. Она обрабатывает данные, полученные от SIEM, анализирует и устраняет проблему согласно протоколам, восстанавливает работоспособность инфраструктуры.

Процессы, для которых необходима IRP:

Обнаружение инцидентов — мониторинг сетевого трафика, журнала событий, отчетов SIEM для выявления аномалий в работе систем и потенциальных угроз (несанкционированного доступа, попыток входа с неизвестных IP-адресов, нетипичных изменений сетевого трафика).

Классификация инцидентов и их приоритизация — анализ и сортировка обнаруженных происшествий то их типу, серьезности и масштабу потенциальных последствий. Расставление приоритетов для оперативного реагирования на наиболее опасные инциденты. Наиболее приоритетными являются происшествия, способные привести к утечке корпоративных данных или остановке бизнес-процессов.

Расследование инцидентов — идентификация уязвимых точек системы кибербезопасности компании (поиск лазеек, которыми воспользовались злоумышленники), выявление корневых причин происшествия, анализ масштабов и последствий, составление новых алгоритмов действий для предотвращения аналогичных ситуаций в будущем.

Составление отчетов — по завершению устранения инцидента, IRP составляет отчет. Он содержит информацию о характере инцидента, его причине, предпринятых мерах, выводы. Эти отчеты можно использовать для отслеживания тенденций развития киберугроз и адаптации системы безопасности компании, обучения персонала.

По сути, главная ее задача — ускорение этих процессов, поскольку в без нее сотрудникам подразделения информационной безопасности придется все это делать вручную.

Это платформа, а также определенная методология для оркестрации, автоматизации и реагирования на инциденты. По сути, она является следующим эволюционным уровнем после IRP. Она объединяет все основные процессы (анализ данных, управление происшествиями, координацию действий и автоматизацию задач) в единую удобную платформу.

Рассмотрим главные процессы SOAR:

Оркестрация — это объединение и координация между отдельными программами, сервисами и протоколами, которые входят в систему кибербезопасности компании для оперативного реагирования на происшествие. Обычно алгоритмы оркестрации представлены в виде плейбуков — сценариев, в которых описан порядок действий для устранения того или иного вида угроз. Такой структурированный подход позволяет ускорить процесс реагирования на инцидент.

Автоматизация — обработка данных, генерация оповещений, выполнение алгоритмов реагирования без участия в этом человека. Это значительно ускоряет процесс устранения угроз и минимизирует риск ошибок (человеческий фактор).

Анализ — обработка данных, полученных из разных источников (сенсоров безопасности, сетевого трафика, мониторинг активности пользователей и т.д.) с целью выявления аномалий, их классификации и оперативного устранения. Анализ позволяет определить, является ли аномалия преднамеренным вмешательством злоумышленника или случайным сбоем.

SOAR-платформы все чаще берут на вооружение IT-компании, а также крупные представители других секторов экономики, которые стремятся обеспечить себе эффективную и автоматизированную защиту.

Это система, которая предусматривает автоматизацию построения системы управление кибербезопасностью бизнеса. Из названия становится понятно какие именно аспекты она затрагивает: управление безопасностью, управление рисками и соблюдение нормативов. Рассмотрим каждый из них:

Управления информационной безопасностью — охватывает такие процессы как определение и реализация стратегий, сценариев протоколов, которые обеспечивают защиту бизнеса от киберугроз. Система аккумулирует сведения из имеющихся источников, анализирует возникшую ситуацию и предлагает варианты решения.

Управление рисками — оценка уязвимостей и возможных угроз. Позволяет рассчитать целесообразность тех или иных решений для кибербезопасности компании.

Соблюдение нормативных актов — обеспечивает соответствие системы безопасности регуляторным требованиям, нормам законодательства, стандартам отрасли и внутренней политики компании.

Этот подход направлен на снижение рисков путем автоматизации процессов. По сути, описанные инструменты имеют одну цель — обеспечение кибербезопасности бизнеса, но имеют несколько разные алгоритмы для ее реализации.

Есть два пути для интегрирования SOC в имеющуюся IT-инфраструктуру предприятия — внешний и внутренний.

Он подразумевает самостоятельное создание подразделения информационной безопасности. Для этого проводится оценка рисков, анализ текущих систем, составляются сценарии и протоколы, обучаются или нанимаются новые кадры. Также требуется покупка специализированного ПО, оборудования, серверной и т.д. Кроме того, важно досконально понимать логику процессов, чтобы подобрать правильные решения с учетом специфики деятельности и имеющейся инфраструктуры предприятия.

Подразумевает отдать эти процессы на аутсорс, в руки опытной компании, которая будет осуществлять мониторинг ситуации, разрабатывать протоколы и предпринимать действия в случае возникновения происшествий. Компании не нужно нанимать дополнительных сотрудников, закупать и обслуживать оборудование.

Мы предлагаем SOC как услугу своим бизнес-клиентам. Это выгодное решение для бизнеса любого масштаба, который заботится о сохранности своих данных.

У этого решения есть ряд существенных преимуществ:

защита систем осуществляется круглосуточно;

алгоритмы работы с данными отработаны до мелочей;

оптимизация бюджета на кибербезопасность;

полный контроль над всеми IT-системами предприятия.

В пакет услуг входят:

Полная и объективная оценка текущего состояния защиты IT-инфраструктуры от наших экспертов.

Разработка предложений и рекомендаций для повышения уровня устойчивости к несанкционированному вмешательству извне.

Детальные отчеты по каждому происшествию.

Защита конфиденциальных данных от несанкционированного доступа и манипуляций.

Чтобы узнать больше о SOC, а также других услугах Казтелепорт, можно обратиться за консультацией к нашим специалистам. Оставьте свои имя, название компании и контактные данные в специальной форме. В скором времени оператор свяжется с вами.

Ознакомиться с подробностями об услуге можно по этой ссылке.