Ежедневно создаются терабайты данных о событиях информационной безопасности: логи сетевых устройств, журналы серверов, записи антивирусных решений, данные систем контроля доступа. Без централизованного сбора, нормализации и корреляции данных своевременное обнаружение кибератак становится невозможным.

Технология SIEM становится одним из критически важных элементов стратегии информационной безопасности, позволяя структурировать разрозненные данные в единую систему.

SIEM – это класс программного обеспечения для управления информацией и событиями безопасности, объединяющий две технологии: SIM (Security Information Management) и SEM (Security Event Management)

Термин появился в начале 2000-х годов, когда возникла необходимость интеграции исторического анализа с мониторингом событий в реальном времени. Современные системы – это централизованные платформы для сбора, анализа и хранения информации из десятков, а иногда и сотен источников. В результате она не блокирует угрозы напрямую, а предоставляет аналитикам критически важную информацию для принятия решений и реагирования на инциденты.

Актуальные решения выполняют пять взаимосвязанных задач:

Сбор и агрегация данных. Непрерывный анализ всех событий информационной безопасности при подключении к различным источникам.

Нормализация и обогащение данных. Все записи структурируются с добавлением геолокации IP, сведений из CMDB.

Корреляция и аналитика в реальном времени. Производится поиск связей между внешне независимыми событиями, анализируются срабатывания по правилам и выявляются инциденты.

Мониторинг и управление событиями. Современные SIEM используют машинное обучение для выявления отклонений от поведенческих паттернов с возможностью немедленного уведомления аналитиков SOC.

Отчетность и соответствие требованиям. Автоматическая генерация отчетов для аудиторов и демонстрация соответствия стандартам, а также внутренним политикам безопасности.

Технология SIEM не является единым «устройством». Это сложный программно-аппаратный комплекс (или облачный сервис), работающий по строгому алгоритму.

Внедрение технологии обеспечивает:

Консолидацию данных от всех источников. В результате возможно организовать долговременное хранение логов, предотвратить потерю данных при ротации журналов на отдельных узлах и сократить время доступа при расследовании инцидентов.

Автоматизацию рутинного анализа. Аналитик получает не «сырые» логи, а готовые инциденты с контекстом (цепочка событий, геолокация, критичность актива), что позволяет высвободить ресурсы для поиска угрозы и анализа сложных атак.

Доказуемость соответствия регуляторам. Централизованное хранение нормализованных логов с контролем целостности позволяет за считаные часы формировать аудиторские отчеты.

Ретроспективный анализ. При обнаружении новой угрозы аналитик за несколько минут проверяет всю историю логов за 30–90 дней на наличие следов компрометации, что невозможно при разрозненных системах хранения.

Масштабируемость. Современные платформы поддерживают горизонтальное масштабирование, что позволяет наращивать мощность обработки пропорционально росту инфраструктуры организации.

К ним относятся:

Высокая стоимость лицензии, серверной инфраструктуры, обучения персонала и поддержки ограничивает доступность внедрения для многих компаний.

Сложность настройки. Ее эффективность напрямую определяется качеством правил корреляции, поэтому для продуктивной работы нужны эксперты с пониманием информационной безопасности и бизнес-логики организации.

Ложноположительные срабатывания. Шаблонная настройка, штатные действия администраторов и разработчиков приводит к ложноположительным срабатываниям. Следствием могут стать снижение бдительности персонала и пропуск реальных инцидентов.

Зависимость от логов. Если источники не настроены на передачу критичных событий или формат не поддерживается, то неизбежны слепые зоны.

Хранение данных. При росте емкости и мощности хранилища наблюдается пропорциональный рост инфраструктуры, что влечет за собой финансовые издержки.

Эффективность данного инструмента напрямую определяется актуальностью правил корреляции, качеством настройки и квалификацией персонала, который интерпретирует результаты.

Security Operations Center – это специализированный центр или команда профессионалов, обеспечивающая круглосуточный мониторинг, обнаружение, анализ и реагирование на киберугрозы. В отличие от технологических решений для сбора и обработки данных, SOC представляет собой сочетание трех компонентов: людей, процессов и технологий.

Основная цель заключается в непрерывном выявлении, анализе и устранении последствий кибератак, а также в предотвращении возможных инцидентов.

В число основных задач входят:

реагирование на угрозы и восстановление работоспособности систем;

анализ и классификация инцидентов;

круглосуточный мониторинг событий безопасности;

накопление данных для расследований и совершенствования защиты.

Работа SOC построена на многоуровневой системе. На первой линии работают операторы мониторинга, которые первично просматривают оповещения, отсеивают ложные срабатывания, регистрируют инциденты. Аналитики на второй линии проводят углубленное расследование, устанавливают причины и векторы атаки, координируют реагирование. Третьей линией становятся эксперты по Threat Hunting и форензике, которые ищут скрытые угрозы, дорабатывают правила корреляции и реконструируют действия злоумышленников.

Внутренний (собственный). Создается в рамках организации, поэтому полностью контролируется, но требует существенных инвестиций в инфраструктуру и персонал. Целесообразен для крупных предприятий с повышенными требованиями к конфиденциальности.

Аутсорсинг. Функции мониторинга передаются стороннему провайдеру, а клиент получает доступ к порталу с инцидентами и отчетностью. Такой формат оптимален для среднего бизнеса.

Гибридный. Сочетает собственную экспертизу и внешний сервис, например, внутренняя аналитика и внешний круглосуточный мониторинг.

Эффективность SOC оценивается метриками времени обнаружения (Time to Detect) и времени реагирования (Time to Respond). Дополнительно учитывается процент ложных срабатываний, количество обработанных инцидентов и скорость восстановления систем.

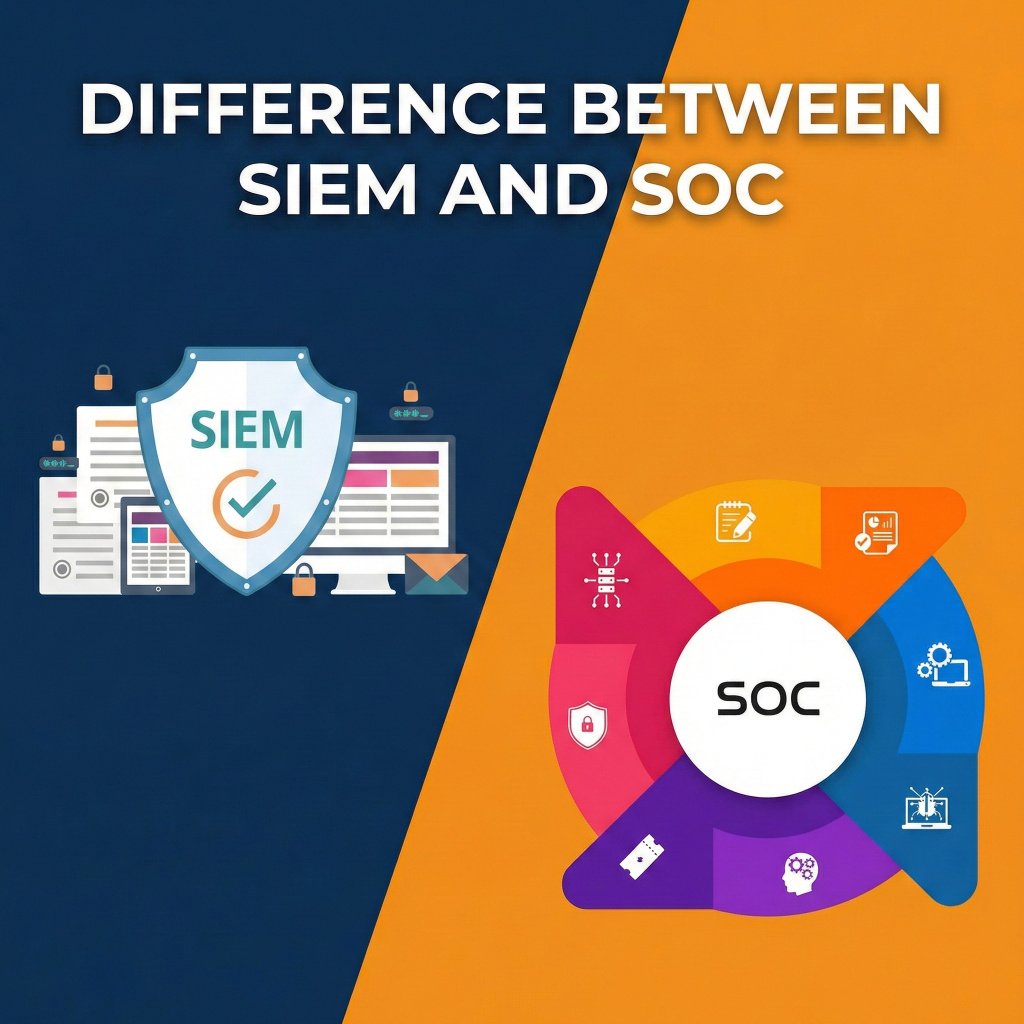

Это два фундаментальных, но принципиально разных понятия в кибербезопасности, которые часто ошибочно отождествляют или противопоставляют.

|

Критерий |

SIEM |

SOC |

|

Суть системы |

Это класс программного обеспечения. Продукт можно купить, установить на сервер, настроить и получать от него оповещения. |

Это организационная структура. Ее нельзя купить в коробке, а только самостоятельно создать либо заказать как услугу у внешнего провайдера. |

|

Целевое назначение |

Решает задачу обработки данных. Основные функции заключаются в сборе событий из максимального количества источников, их нормализации, а также сигнализации о совпадении с загруженными правилами. Результат работы – оповещение. |

Решает задачу защиты. Выполняет функции по принятию оповещения, подтверждению его достоверности, классификации степени критичности, инициации мер реагирования, блокировке атаки и восстановлении системы. Результат работы – предотвращенный ущерб и восстановленный статус-кво. |

|

Компоненты |

Состоит из:

|

Включает:

|

|

Метрики |

Оценивается экономическими показателями: количество обработанных событий в секунду, скорость поиска по архиву, процент ложных срабатываний. |

Оценивается бизнес-показателями: время обнаружения инцидента, время реагирования и восстановления, количество инцидентов, пропущенных в продуктивную среду. |

|

Ответственность |

За генерацию оповещений. |

За остановку атаки. |

Часто встречаются ситуация, когда компания приобретает SIEM-систему, устанавливает ее, но не выделяет персонал для разбора потока оповещений. В реальности такой сценарий не просто бесполезен, но вреден: ложное чувство безопасности не позволяет предпринимать реальные меры, а инциденты остаются незамеченными.

Обратная ситуация – попытка организовать SOC без SIEM, используя ручной сбор логов и Excel. При объемах больше нескольких десятков устройств такая модель нежизнеспособна.

Эффективная защита возможна только при объединении платформы и экспертизы. Однако создание собственного SOC на базе SIEM – сложный и долгий процесс, требующий не только финансовых вложений, но и глубоких компетенций. Ошибки на этапе выбора, настройки корреляции или реагирования могут обесценить инвестиции. Именно поэтому организации все чаще обращаются к профессионалам.

Сотрудничество с АО «Казтелепорт» позволяет делегировать задачи по построению и эксплуатации SOC экспертам, обладающим необходимыми компетенциями и инфраструктурой.