Программа-вымогатель — тип вредоносных программных продуктов, основной функцией которых является шифрование и блокировка данных в цифровых хранилищах на устройствах жертвы с целью сделать их недоступными и непригодными к использованию до тех пор, пока киберпреступник не получит выкуп в виде денежных средств. В первых версиях ПО для блокировки доступа к файлам и другим электронным документам использовалось только шифрование. Это упрощало восстановление информации при наличии резервных копий.

Однако со временем хакеры модернизировали тактику кибервымогательств, используя дополнительные угрозы с целью шантажа целевых пользователей. В частности, они стали использовать комбинированные атаки, в том числе на резервные копии, чтобы бизнес-организации не смогли восстановить данные и продолжить функционирование компании до уплаты выкупа.

Программы-вымогатели при попадании на частные компьютеры, в информационные инфраструктуры бизнес-организаций и государств могут оказать разрушительный эффект и привести к непоправимым последствиям. Так как кибератаки данного типа часто имеют успех, их распространение растет.

Жизненный цикл данных вредоносных программных продуктов состоит из шести этапов. Рассмотрим каждый их них подробнее.

1. Распространение вредоносного кода и заражениеДля успешной реализации атаки и получения денежных средств злоумышленникам необходимо внедриться в IT-инфраструктуру жертвы для того, чтобы заразить системы. К самым распространенным векторам атак относятся:

фишинг. Один из наиболее часто используемых способов заражения системы целевых пользователей, который основан на применении социальной инженерии с целью убедить пользователя перейти по вредоносным ссылкам или открыть вложение, зараженное вредоносным кодом. Как правило, ссылки и вложения распространяются по электронной почте, маскируясь под полезную корреспонденцию;

кража учетных данных и RDP. Данный способ предполагает использование брутфорс-атак, ворованных или купленных учетных данных, которые были слиты в даркнет с целью убедить систему в законности входа. После проникновения в компьютер под “белыми” учетными данными злоумышленники заражают системы и сети, используя программные инструменты. Часто киберпреступники используют протокол удалённого доступа RDP, если соединения не были должным образом защищены специалистами по кибербезопасности;

уязвимости ПО. Программы-вымогатели могут проникнуть в корпоративные сети за счет наличия уязвимостей в используемых программах. Как правило, актуальное ПО с подлинными лицензиями не содержит лазеек для хакеров. Чаще всего для проникновения используются устаревшие приложения. Один из крупнейших инцидентов с программами-вымогателями в истории, а именно с вирусом WannaCry, связан с эксплойтом EternalBlue — уязвимостью в неисправленных версиях протокола Windows Server Message Block (SMB).

Для обеспечения выполнения всех циклов программ-вымогателей злоумышленники создают сервер управления C&C и используют его для отправки ключей шифрования в целевую систему, за счет чего хакер получает возможность установки дополнительных вредоносных программных инструментов.

3. Анализ сети и распространение зараженияДанный этап предусматривает мониторинг и сбор информации о сети целевой жертвы с целью составления наилучшего плана атаки. После анализа полученной информации хакер распространяет вредоносный код на все устройства, подключенные к корпоративной сети, который, в частности, позволяет ему получить соответствующие права доступа на поиск целевых данных.

4. Шифрование и кража данныхСледующим шагом киберпреступника является передача украденной информации на созданный ранее командный сервер для дальнейшего использования и вымогательства. После отправки всех целевых данных злоумышленники шифруют системы и файловые хранилища с помощью ключей, отправленных с командного сервера.

5. ВымогательствоПосле успешного проведения вышеописанных пунктов хакеры выполняют главную задачу — предъявляют жертве требование о выплате определенной суммы денежных средств. В качестве валюты, как правило, используется биткоин или другие криптовалюты. Это необходимо киберпреступнику для сохранения собственной анонимности и невозможности отследить транзакцию с целью привлечь злоумышленника к ответственности.

6. Восстановление доступаПосле совершения атаки на корпоративную IT-инфраструктуру специалистам по кибербезопасности необходимо принять меры для восстановления доступа к корпоративной информации. План реагирования может включать в себя разные пункты, в том числе аварийное восстановление с использованием ранее созданных резервных копий, переговоры со злоумышленником, выплата выкупа и пр.

Предотвращение программ-вымогателей — нетривиальная задача для бизнеса любой направленности и любых масштабов. Универсального средства предотвращения данного вида угроз на сегодня не существует. Специалисты по кибербезопасности сходятся во мнении, что лучшим способом является соблюдение многосторонней стратегии информационной безопасности компании, которая должна включать в себя:

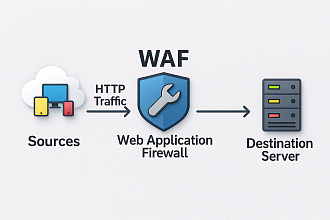

многоуровневую защиту. Совокупность согласованно работающих мер безопасности для блокировки несанкционированной активности. При обходе вредоносным ПО одного слоя защиты должен сработать следующий. К таким мерам, в частности, относятся: инструменты анализа трафика, фильтрация электронной почты, межсетевые экраны, многофакторная аутентификация пользователей, безопасный удаленный доступ и пр.;

расширенный контроль безопасности. Кроме применения базовых мер кибербезопасности, рекомендуется использовать новые технологии защиты, включая управляемое обнаружение и реагирование, анализ поведения пользователей, систему SIEM, расширенное управление и реагирование XDR;

управление патчами. Первая атака программы-вымогателя WannaCry была зарегистрирована в 2017 году. Она была проведена с использованием уязвимости, для которой Microsoft выпустила патч двумя месяцами ранее, и которую еще не использовали сотни тысяч жертв. Примечательно, что организации с неисправленными системами по-прежнему продолжают становиться жертвами WannaCry и многих других устаревших атак;

резервное копирование. Наличие резервных копий корпоративной информации позволит минимизировать простои бизнеса в случае атак вымогателей. Важно, чтобы резервные копии не были доступны из основной IT-инфраструктуры, так как они могут быть атакованы вместе с основными системами. Хранить резервные копии рекомендуется на съемных носителях либо системах, не подключенных к основной корпоративной IT-среде;

регулярные тренинги сотрудников. Обучение работников современным тенденциям кибербезопасности — один из важнейших шагов предотвращения несанкционированного доступа в корпоративную информационную инфраструктуру. Процесс обучения должен быть динамичным и увлекательным, включать в себя специфику программ-вымогателей с целью научить пользователей тому, как избегать атак и что делать при риске таковых.

Даже организации, внедряющие современные актуальные политики безопасности и способы защиты информационной инфраструктуры, не застрахованы от заражения. Своевременное обнаружение атак вымогателей позволят изолировать и предотвратить присутствие хакеров в системе до того, как они выполнят шифрование и кражу корпоративной информации.

В качестве первой линии обороны от данного вида киберпреступлений используются актуальные программные инструменты защиты от вредоносного кода, в функции которых входит сканирование файловой системы и обнаружение известных версий программ-вымогателей еще до того, как они будут выполнены. Некоторые системы, такие как платформы XDR и SIEM, также сканируют поведенческие аномалии, с целью выявления новых нераспознаваемых версий программ-вымогателей. Возможные индикаторы компрометации включают аномальное выполнение файлов, сетевой трафик и вызовы API.

Некоторые компании для защиты от киберпреступников используют тактику заманивания хакера фальшивыми IT-активами, которые действуют, как ловушки, и позволяют специалистам по кибербезопасности вовремя распознать стороннее присутствие. Хотя кибер-приманки требуют значительных ресурсов для развертывания и обслуживания, они характеризуются низким уровнем ложных срабатываний, что делает их ценным оружием в борьбе с программами-вымогателями.

План реагирования на атаку программы-вымогателя должен состоять из следующих пунктов:

Анализ. Группа реагирования должна провести оперативный анализ атаки, чтобы распознать, насколько далеко распространилось заражение.

Сдерживание. Зараженные устройства и системы должны быть помещены в карантин для минимизации распространения и негативного воздействия на IT-инфраструктуру. Автоматизация процесса с помощью инструментов управления сетью существенно ускорит сдерживание.

Расследование. Необходимо собрать максимум информации об атаке и ее последствиях. Специалисты должны оценить полученные результаты и дать рекомендации руководящим лицам.

Уничтожение вредоносного ПО и восстановление систем. Следующий шаг — удаление и замена зараженных экземпляров центральной системы, а также очистка и восстановление затронутых конечных точек с помощью незараженных резервных данных.

Проверка результатов. В соответствии с политиками компаний необходимо сообщить об инциденте клиентам, партнерам, правоохранительным органам и остальным заинтересованным сторонам, а также провести анализ доступности всех систем и корпоративных данных. Анализ атаки и уязвимостей поможет улучшить систему безопасности, чтобы избежать подобных угроз в будущем.

Главная задача организации после восстановления информационной инфраструктуры состоит в том, чтобы извлечь пользу от допущенных ранее ошибок в обеспечении безопасности и активизировать усилия по дальнейшему предотвращению угроз программ-вымогателей и других несанкционированных вмешательств в работу IT-среды.