Для обеспечения устойчивости информационно-вычислительных систем предприятия к стороннему вмешательству рекомендуется регулярно проводить проверки планов и процедур кибербезопасности. Такой анализ ИТ инфраструктуры позволяет вовремя определить существующие уязвимости и способность организации восстановить бизнес-процессы и работу вычислительных систем после возникновения непредвиденных сбоев, связанных с хакерским вмешательством.

В данном материале рассмотрим алгоритм подготовки и проведения анализа киберустойчивости, а также какие меры рекомендуется принять для минимизации рисков, связанных с киберугрозами.

Кибератака — это попытка третьей стороны получить несанкционированный доступ к IT-инфраструктуре организации, целью которой является нанесение ущерба, завладение конфиденциальными данными или нарушение бизнес-процессов. Злонамеренные действия направлены на выведения из строя или контроль корпоративных сетей и компьютерных систем, завладения или повреждения данных, для хранения которых используются эти системы.

Осуществлять такие действия могут как отдельные независимые хакеры, так и группы злоумышленников, работающих по заказу конкурирующих организаций и, в некоторых случаях, правительств. На сегодня кибербезопасность является одной из наиболее приоритетных и жизненно важных задач для бизнес-предприятий, вне зависимости от масштабов.

Под термином киберустойчивость принято понимать способность информационной инфраструктуры компании своевременно обнаруживать и реагировать на стороннее вмешательство, а также возможность быстрого восстановления в случае сбоев в работе в результате умышленных злонамеренных действий.

Целью обеспечения киберустойчивости является обеспечение бесперебойной работы информационно-вычислительных систем и, соответственно, бизнес-процессов в случае инцидентов, связанных с кибератаками, ошибками, вызванными человеческим фактором, стихийными бедствиями и пр.

Рассмотрим основные задачи, которые следует решить при проведении анализа устойчивости IT-инфраструктуры к хакерским атакам:

Последствия потенциальной кибератаки. Первым этапом проведения анализа является оценка рисков, связанных с действиями злоумышленников. Необходимо проанализировать все возможные факторы, включая влияние атаки на средства хранения данных, сетевые и коммуникационные услуги, производственные системы, системы контроля доступа и физической безопасности, бизнес-процессы и пр.

Виды потенциальных угроз. Рекомендуется регулярно ознакамливаться с современными тенденциями сетевой безопасности, чтобы проанализировать риски для корпоративной информационной инфраструктуры. К наиболее распространенным видам угроз относятся программы-вымогатели, фишинг-атаки, трояны и DDoS.

Определение вероятных точек доступа для конкретного вида угрозы. Сюда можно отнести наличие зараженных файлов в цифровом хранилище, технологии удаленного доступа к IT-инфраструктуре, человеческий фактор (преднамеренная или случайная передача сотрудником учетных данных третьи лицам), отсутствие защитного ПО, включая антивирусы и фаерволы, отсутствие актуальных обновлений прошивок роутеров и корпоративного ПО и пр.

Анализ текущей стратегии реагирования на кибератаки. После выполнения вышеописанных задач последним этапом алгоритма является оценка текущих политик кибербезопасности организации с целью их улучшения. Рекомендуется создать сценарии реагирования на описанные заранее потенциальные угрозы для противодействия им, а в случае состоявшейся атаки — для минимизации времени простоя информационной инфраструктуры и, соответственно, максимального снижения финансового ущерба для бизнеса.

Основными компонентами, которым необходима регулярная экспертиза на предмет устойчивости к атакам, являются:

корпоративные программные продукты. Такой процесс включает в себя несколько ключевых задач, которые необходимо выполнить. К ним можно отнести проверку актуальности установленных обновлений и лицензий; установку соответствующих уровней доступа для сотрудников, в зависимости от должности и других факторов; удаление неактуальной информации из корпоративных баз данных; проверку учетных записей и др.;

аппаратное оборудование. Рекомендуется проводить регулярную проверку всего оборудования, которое используется в информационной структуре компании, включая маршрутизаторы, роутеры, серверы, хранилища, базы данных, точки доступа, а также компьютерное оборудование на рабочих местах сотрудников;

сетевые компоненты. Проверке также подлежат все сетевые компоненты, используемые в IT-инфраструктуре, включая межсетевые коммуникации и кабели.

Результатом проведенного анализа должен стать отчет, в котором детально рассмотрены все вышеописанные пункты, найденные уязвимости и предпринятые меры по их устранению. Это поможет выполнить следующие шаги по обеспечению кибербезопасности предприятия.

Кибератака в Казахстане на IT-инфраструктуру предприятия может случиться внезапно, несмотря на предпринятые средства и способы защиты. Эффективный план реагирования на киберугрозы должен состоять из следующих разделов:

идентификация. Наиболее важной задачей для борьбы с потенциальными угрозами является анализ уязвимостей IT-инфраструктуры организации для разного вида атак;

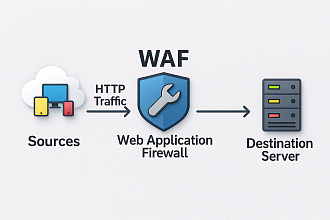

меры защиты. После определения уязвимостей необходимо принять меры по их устранению, используя доступные на сегодня технологии, включая аппаратные и программные продукты, позволяющие анализировать состояние кибербезопасности, в частности системы обнаружения и предотвращения вторжений (IDS/IPS), межсетевые экраны, позволяющие контролировать сетевой трафик;

обнаружение и устранение вредоносного кода. Несмотря на применение превентивных мер по недопущению заражения вредоносным ПО, рекомендуется инвестировать в оборудование и программные продукты, позволяющие проводить анализ сетей и хранилищ в режиме реального времени на предмет наличия троянов, зараженных скриптов, программ и пр. В плане реагирования необходимо предусмотреть четко обозначенные меры по использованию конкретных продуктов;

восстановление после атаки. Последний раздел плана должен включать в себя меры по восстановлению поврежденных служб, корпоративного ПО, аппаратных систем и прочего для обеспечения непрерывной деятельности бизнеса. Кроме того, рекомендуется учесть наихудший вариант развития и описать план аварийного восстановления данных.