Развитие цифровых технологий и компьютеризация всех отраслей экономики кардинально изменили современный бизнес. Глобальная сеть и цифровая инфраструктура предприятия позволяют эффективно вести бизнес, выстраивать деловые отношения с клиентами и партнерами по всему миру, реализовывать протоколы совместного доступа к корпоративной информации, разрабатывать глобальные маркетинговые стратегии и пр.

Однако, наряду с множеством преимуществ от развития технологий, появились и новые риски. Кибератака — это один из главных рисков для бизнеса на сегодня. Нечестная конкуренция и желание нанести вред определенной организации становятся причиной кибератак на IT-инфраструктуру компаний. Хакерское вмешательство в корпоративную сеть способно нанести вред аппаратному оборудованию и привести к утечке критически важной информации, что влечет за собой нарушение бизнес-процессов и, как следствие, репутационные и финансовые потери.

В данном материале рассмотрим наиболее часто используемые виды кибератак, которые применяются для нанесения ущерба бизнесу, а также основные способы защиты от этих угроз.

Распространенный метод получения несанкционированного доступа, учетных данных, номеров социального страхования, счетов и другой конфиденциальной информации, который основан на манипуляции человеческой психологией. Техническая часть угрозы играет второстепенную роль. Основная цель — убедить пользователя добровольно поделиться данными.

Рассмотрим методы фишинга, которые злоумышленники используют наиболее часто:

фарминг — редирект интернет-пользователей на поддельные страницы популярных веб-ресурсов, визуально схожих с оригиналом. Такие страницы создаются с использованием похожего дизайна и функционала с целью убедить пользователя в подлинности ресурса для ввода конфиденциальных данных;

целенаправленный фишинг — персонализированные электронные сообщения на личный или корпоративный электронный ящик с релевантными предложениями для убеждения пользователя перейти по вредоносной ссылке. Как правило, сообщения направлены непосредственно конкретному лицу организации, включая руководителя;

приманка — стимулирование потенциальной жертвы передать конфиденциальные данные за счет предложений о вознаграждении и других психологических и финансовых стимулов.

Злоумышленники, которые применяют фишинг, обладают знаниями в психологии и создают убедительные предложения, которые бывает трудно распознать как фальшивые. Для предотвращения таких угроз владельцу бизнеса необходимо позаботиться о регулярной организации мероприятий по обучению коллектива выявлению таких угроз и противодействию фишинговым мошенникам. Кроме того, рекомендуется вкладывать средства в программные инструменты, отслеживающие и фильтрующие электронные письма с потенциальными угрозами. Многофакторная аутентификация сотрудников для всех учетных записей — эффективный инструмент борьбы с фишингом.

Представляют собой исполняемый программный код, основная цель которого состоит в нанесении ущерба корпоративной информационной инфраструктуре, путем блокирования работы служб и ПО, кражи информации, перегрузки серверных машин и сетей, перенаправления запросов и др. На сегодня известно много разновидностей вредоносных программ, которые отличаются сложностью и целью создания. Наиболее популярные среди них:

боты/ботнеты;

рекламные баннеры и скрипты;

черви;

программы-шпионы;

трояны и др.

Защититься от таких угроз помогут лицензированные антивирусные программные продукты с установленными актуальными обновлениями баз. Современное антивирусное ПО позволяет в режиме реального времени сканировать файловые системы и сети, электронную почту и поток сетевого трафика, что минимизирует возможность проникновения вредоносного кода в IT-инфраструктуру организации. Кроме того, рекомендуется проводить регулярную оценку уязвимостей всех компонентов информационной инфраструктуры и своевременно обновлять прошивки на роутерах и маршрутизаторах.

С технической точки зрения, вымогатели являются вредоносными программами, однако по причине их широкого распространения стоит рассмотреть эту угрозу отдельно. При попадании вымогателей на компьютер жертвы или в IT-инфраструктуру организации, вредоносный код шифрует все данные в локальных хранилищах. Для возобновления доступа требуется уплатить определенную сумму выкупа злоумышленнику, как правило, на криптокошелек, что делает невозможным отслеживание транзакции. При этом, никаких гарантий возврата данных пользователю не предоставляется.

Для бизнес-организаций данная кибератака может принести большие финансовые убытки и репутационные потери. Для защиты от угрозы рекомендуется предпринять следующие шаги:

Создание резервных копий. Регулярное резервное копирование в облачные хранилища или на автономные аппаратные носители, не подключенные к корпоративной сети, в случае атаки и шифрования данных позволит провести аварийное восстановление из имеющихся копий.

Контроль доступа и ролей сотрудников. Доступ к корпоративным данным должен предоставляться, исходя из существующих политик безопасности. Для этого рекомендуется создавать учетные данные с настроенными ограничениями доступа.

Регулярное обновление программных продуктов. Современное лицензионное ПО, включая антивирусные продукты, как правило, предоставляет возможность настройки автоматических обновлений. Рекомендуется воспользоваться этой опцией, чтобы версия программ всегда оставалась актуальной.

Регулярные тренинги сотрудников. Рекомендуется регулярно отслеживать актуальные тенденции кибербезопасности и доносить эту информацию до персонала.

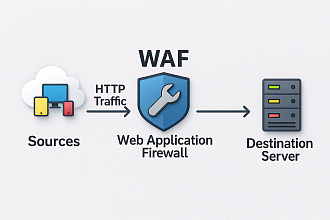

Несмотря на сравнительную простоту, с точки зрения технической реализации, такая кибератака сегодня является популярной среди злоумышленников. Ее основная цель заключается в создании большого количества запросов с разных источников на корпоративный сервер с целью вывести его из строя. Основная задача предотвращения угрозы состоит в обнаружении вредоносного трафика и его блокировке.

Сложность предотвращения DDoS-атак состоит в том, что запросы, как правило, исходят с разных IP-адресов и местоположений, что усложняет разделение трафика на полезный и вредоносный. Для борьбы с угрозами данного типа рекомендуется применять следующий алгоритм:

Использовать в информационной инфраструктуре аппаратные и программные средства контроля сетевой безопасности, включая фаерволы и инструменты аналитики трафика.

Использовать облачные сети доставки контента CDN.

Инвестировать в дополнительную пропускную способность канала связи для минимизации воздействия большого количества трафика.

Название данного типа угрозы буквально переводится как “человек посередине”. С технической точки зрения, атака реализуется с применением специальных инструментов, которые позволяют перехватить соединение между двумя пользователями. Чаще всего MitM используется для перехвата электронных писем, сообщений в чатах, запросов между клиентом и сервером. С помощью атаки злоумышленники могут завладеть конфиденциальными данными, включая финансовую информацию и учетные данные.

Существуют несколько способов защиты от угроз MitM, среди которых:

проверка цифровых сертификатов с целью убедиться, что пакеты доставляются требуемому получателю;

использование современных методов шифрования данных для защиты передаваемой по сетевым каналам связи информации;

использование виртуальных частных сетей VPN;

отказ от использования общественных сетей беспроводного доступа к интернету Wi-Fi.

Под этим термином подразумевают слабые места в программном обеспечении или вычислительной системе, которые не известны разработчикам. Несмотря на то, что современные официальные программные продукты проходят несколько стадий проверки безопасности перед выпуском, в некоторых случаях злоумышленники находят уязвимости и разрабатывают инструменты, с помощью которых можно получить доступ к корпоративным данным.

Универсальных способов защиты от уязвимостей нулевого дня не существует, поэтому они являются наиболее опасными, хоть и встречаются довольно редко. С их помощью преступники обходят существующие меры защиты и получают доступ к пользовательским данным, оставаясь при этом незамеченными.

Чтобы минимизировать возможность проникновения в систему через данный тип уязвимости, рекомендуется предпринять следующие действия:

устанавливать последние пакеты обновлений для всех корпоративных программных продуктов. Часто в последних обновлениях содержатся исправления найденных уязвимостей;

использовать эвристические системы предотвращения несанкционированных вторжений с аналитикой угроз. Такие системы способны своевременно обнаружить и заблокировать подозрительную активность;

использовать технологию “песочницы”, которая позволяет изолировать подозрительную активность и провести анализ потенциальной угрозы;

внедрять в информационную инфраструктуру инструменты контроля доступа к конфиденциальной информации, сетям и системам.

Частой причиной потери корпоративных данных являются действия сотрудников, подрядчиков и других людей, которые имеют доступ к информационной инфраструктуре организации. Их действия могут носить как умышленный характер, так и непреднамеренный. Например, сотрудник может оставить рабочий компьютер незаблокированным или потерять учетные данные.

Внутренние угрозы сложно обнаружить и предвидеть, поэтому они являются одними из наиболее опасных, наряду с уязвимостями нулевого дня. Защититься от инсайдерских угроз поможет следующий алгоритм:

Внедрение политик конфиденциальности и контроля доступа к IT-инфраструктуре организации.

Развитие корпоративной культуры для минимизации вероятности преднамеренного нанесения ущерба недовольными сотрудниками.

Развертывание программных инструментов мониторинга активности пользователей на рабочих компьютерах и анализ системных журналов.

Регулярная проверка данных сотрудников и подрядчиков, которые имеют доступ к информационной инфраструктуре.

Регулярная смена паролей учетных записей персонала.

Внедрение системы предотвращения потери данных DLP.

В данной статье были описаны наиболее популярные способы взлома IT-инфраструктуры предприятий злоумышленниками с целью нанесения ущерба. На сегодня бизнес-компании сталкиваются с различными видами цифровых угроз. Кибератака в Казахстане может произойти в любое время, поэтому владельцам бизнеса рекомендуется принимать превентивные меры для борьбы с потенциальными киберугрозами. Используя описанные выше правила, можно минимизировать вероятность взлома корпоративной сети и утечки критически важных данных.