На сегодняшний день существует большая разновидность вредоносного программного обеспечения, созданного с разными целями. Некоторые программы создаются для кражи важных данных, некоторые для нанесения ущерба аппаратному обеспечению. Но вирусы-шифровальщики — это приложения, которые шифруют важную информацию и блокируют к ней доступ до тех пор, пока не будет оплачена определенная сумма по указанным реквизитам в качестве “выкупа”.

Основной способ заражения шифровальщиками — это открытие вредоносного исполняемого файла. Причем такие файлы могут быть тщательно замаскированы и быть занесены на компьютер или сервер разными способами, включая вложения электронной почты или съемные электронные носители. Современные хакеры научились маскировать вредоносный код даже под картинку, открыв которую пользователь неумышленно запускает программу.

Шифровальщики-вымогатели могут долгое время быть незамеченными. Они добавляются в фоновые процессы и продолжают постепенно шифровать все данные на локальной машине. Более того, некоторые их них способны пробраться в корпоративную сеть и нанести вред не только одному компьютеру, а всей инфраструктуре компании.

Наибольшее распространение вирусы-шифровальщики обрели в начале 2000-х. С каждым годом программы становятся все более “умными” и от этого опасными. На расшифровку и восстановление данных после атаки могут понадобиться сотни тысяч долларов. Как правило, злоумышленники не используют привычной валюты. Для расчета требуется криптовалюта, в частности биткоин. Это делается ради того, чтобы правоохранительные органы не смогли отследить транзакцию и установить виновника кибератаки.

Восстановить данные без оплаты не представляется возможным. Для расшифровки информации требуется специальный ключ. Без использования этого ключа данные будут безвозвратно удалены. Поэтому так важно заранее позаботиться о предотвращении подобных атак на IT-инфраструктуру компании. В данном материале рассмотрим как защититься от вируса-шифровальщика, и какие основные методы защиты существуют.

Пример заражения вирусом “Petya”

Правильно спроектированная и организованная сетевая безопасность IT-инфраструктуры бизнеса должна иметь несколько уровней. Это касается и защиты от шифровальщиков. Чем больше уровней защиты от хакерских угроз, тем меньше шанс утечки данных и заражения вредоносным ПО.

Согласно статистике, большинство заражений таким видом вирусов происходит именно по электронной почте. Злоумышленники научились хорошо маскировать вредоносный код. Например, он может быть в виде бухгалтерского счета, текстового документа или графического изображения.

Далее схема заражения выглядит примерно одинаково: жертва открывает документ, в котором содержится действительно нужная информация, но не полностью. Для полного открытия необходимо перейти по определенной ссылке, после нажатия на которую происходит загрузка вируса и его распространение по сети.

Разработчики вредоносного ПО научились обманывать даже опытных пользователей ПК. На сегодняшний день существуют десятки способов маскировки вредоносного кода. Чтобы избежать вышеописанного сценария, необходимо фильтровать все письма, поступающие на электронный ящик — отделять нужную почту от спама и рекламы.

Пример письма с вредоносными ссылками в корзине электронного ящика

Кроме того, существуют специальные программные продукты, позволяющие автоматизировать обнаружение почты с нежелательными и потенциально вредоносными ссылками. Например, Vipre Email Security. Программа сканирует письма в указанном электронном ящике и удаляет потенциально опасные ссылки еще до того, как по ним перейдут.

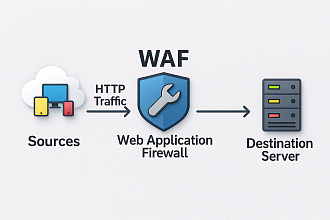

Текстовые электронные документы — непременный спутник любого бизнеса. Программы-вымогатели часто встраивают в макросы текстовых документов. Чтобы защититься от такой угрозы, необходимо правильно настроить корпоративный брандмауэр, задачей которого будет сканирование электронных документов на предмет содержащихся в нем макросов.

Для наивысшего уровня безопасности рекомендуется исключить из работы все документы, содержащие макросы. Если в определенных файлах с исполняемым кодом есть существенная необходимость, то их необходимо внести в белый список.

Если в компании используется услуга удаленного рабочего стола, то это может стать лазейкой для атаки вирусов-вымогателей. Раньше основным методом защиты считался сложный пароль с использованием различных символов и букв и нестандартный порт для доступа к удаленному компьютеру. Однако хакеры научились обходить и этот способ защиты.

На сегодняшний день злоумышленники используют сложные программы, позволяющие с высокой точностью сканировать и определять использующиеся порты. После того, как порт будет найден, на него проводится мощная атака и вся система может быть поражена вирусом.

Часто сетевые администраторы не защищают корпоративные сети от критической уязвимости BlueKeep, которую часто используют хакеры для атак на сети с использованием вредоносных программ-червей. Лучшей защитой от подобных угроз будет отказ от использования удаленных рабочих столов. Однако, если такой возможности нет, доступ к удаленным компьютерам стоит осуществлять только с IP-адресов из белого списка или внутри VPN.

Кроме того, в качестве профилактики стоит использовать нестандартные порты для используемых служб внутри корпоративной сети. Несмотря на то, что сам по себе этот способ несколько устарел, он позволит добавить неясности и запутать злоумышленников при попытке совершения атаки.

Часто владельцы бизнеса пренебрегают регулярным обновлением программного обеспечение и обслуживанием локальных серверов. Причины этому могут быть разные, начиная от банальной нехватки времени, а заканчивая экономией бюджета. Однако никакая экономия не стоит заражения вирусом и утечки критически важных корпоративных данных.

Защита деловой информации от вирусов в первую очередь должна начинаться с регулярных обновлений корпоративного ПО и защитных программ. В идеале, эту процедуру стоит проводить не реже одного раза в месяц. Иногда производители корпоративных программ и операционных систем выпускают различные внеплановые исправления безопасности. Нужно обязательно следить за этим и не медлить с их установкой, чтобы не подвергнутся риску заражения новыми видами вирусов.

Если вирус-шифровальщик все же попал на компьютер, существует возможность программно ограничить его возможности. В любой операционной системе существуют стандартные методы защиты от запуска и выполнения потенциально нежелательного программного обеспечения. Например, при правильной настройке среды, пользователи без прав администратора не смогут запускать приложения.

Если сотрудники компании будут иметь неограниченный доступ ко всем корпоративным ресурсам, это может повлечь за собой не только заражение “шпионами” и шифровальщиками, но и непредвиденную утечку данных. Если кто-либо из подчиненных запустит вредоносный код, он может быстро распространиться по сети и нанести непоправимые последствия.

В основном, все программы-вымогатели после запуска перед непосредственным шифрованием личных и корпоративных данных пытаются предпринять в системе какие-либо подготовительные действия. Чтобы предотвратить дальнейшее выполнение такого рода вирусов, часто бывает достаточно наличия строгого контроля учетных записей и блокировки доступа к локальным теневым копиям.

Также следует позаботиться о второй линии обороны. Если все же вирусу каким-либо образом удалось проникнуть на компьютер или в корпоративную сеть, нужно минимизировать возможный ущерб. Для этого рекомендуется внедрять составную IT-инфраструктуру, это может быть как гибридный вариант организации, так и, например, использование нескольких локальных подсетей с собственными средствами защиты, которые не позволяют шифровальщику добраться до критически важной информации.

Если на корпоративном сервере используется операционная система Windows, то действенным средством защиты является программное ограничение запуска с системных папок Temp и AppData.Часто вредоносные программы сохраняют исполняемый код, используемый впоследствии для заражения сетей, именно в этих директориях.

Для установки соответствующих ограничений можно воспользоваться инструментом управления групповой политикой, где указываются конкретные типы файлов, доступные к выполнению из системных директорий. Как правило, следует ограничивать исполняемые файлы .exe, исполняемые файлы сценариев .bat и файлы скриптов .js. После остановки запуска таких файлов из системных папок вирусы-шифровальщики не смогут навредить компьютеру и сети даже если им каким-то образом удастся обойти остальные средства защиты.

Стоит отметить, что ограничение запуска с системных директорий AppData и Temp это не идеальный вариант, хоть и максимально действенный. Дело в том, что данная папка используется другим полезным программным обеспечением. Поэтому при установке дополнительного корпоративного ПО придется постоянно пополнять белый список и разрешать полезным приложениям выполнение из системных директорий.

Несмотря на наличие в корпоративной сети аппаратных и программных способов защиты информации, каждый новый день грозит киберопасностью. Злоумышленники постоянно находят все новые способы кражи данных, изобретают все новые программные коды, способные обойти существующие методы защиты. Никто не застрахован от фатальной кибератаки, которая уничтожит важную бизнес-информацию. В таком случае последним из вариантов остается резервное восстановление ранее сохраненных данных.

Само по себе наличие резервных копий никак не предотвращает и не страхует от возможной потери данных. Тем не менее, оно позволяет владельцу бизнеса чувствовать себя уверенно. В случае любой потери информации под рукой всегда есть резервная копия, которая обеспечивает наличие важных данных в любой момент времени

Предпринимателям необходимо следовать всем рекомендациям по резервному копированию. Если нет возможности заниматься этим самостоятельно или поручить работу IT-отделу компании, можно воспользоваться услугой BaaS, которую предоставляют практически все современные провайдеры облачных вычислений.

Однако, если не используются облачные сервисы, а копии важных данных хранятся локально, следует убедиться, что информация надежно защищена от злоумышленников и стихийных бедствий. В идеале она должна храниться за пределами главного офиса. Это необходимо для того, чтобы никто, даже сотрудники, не имели к ней доступа.

Современный бизнес все чаще прибегает к услугам облачных сервисов, где резервные копии данных могут храниться вне зависимости от местоположения. Доступ к важной информации можно получить из любой географической точки. Единственным условием является наличие доступа в Интернет.

В случае с облачным хранилищем, восстановление критически важных данных занимает считанные минуты, независимо от того, каким вирусом они были повреждены. Скорость доступа и восстановления зависит исключительно от объема необходимой информации и скорости доступа в глобальную сеть. Более того, резервное восстановление может быть инициировано даже без физического присутствия в офисе или в дата-центре.

Если для хранения резервных копий используются физические носители, будь то съемный жесткий диск, отдельный локальных компьютер или флеш-память, необходимо позаботиться о том, чтобы данные в любой момент времени были под рукой. Резервное копирование позволяет не только быстро восстановить важную информацию после кибератаки, но и предотвращает возможные длительные простои в работе, которые могут нанести миллионные ущербы любому бизнесу.

Для создания резервных копий существует различное программное обеспечение. Например, программа ShadowProtect позволяет быстро сохранить текущее состояние корпоративной сети. После создания такого “снимка” восстановление может быть осуществлено в любой момент, что позволит сэкономить огромные суммы.

Стоит обратить внимание, что носитель, который используется для хранения резервных копий, не должен быть подключен к корпоративной сети на постоянной основе. Сразу после копирования данных его рекомендуется отключить и сохранить в безопасном месте. В противном случае, вирусы-вымогатели так же быстро проникнут на съемный носитель, как и на другие устройства. В таком случае резервные копии могут быть также зашифрованы и не подлежать восстановлению без финансового ущерба для компании. Идеальным вариантом будет проведение резервного копирования с полностью изолированной от всего трафика машины.

Кроме того, следует позаботиться, чтобы скопированные данные хранились в зашифрованном виде и были защищены от несанкционированного доступа, в частности чтения и записи. Таким образом можно защитить информацию от случайного изменения.

Защита от известных на сегодняшний день вирусов-вымогателей может быть осуществлена с использование стороннего программного обеспечения. Рассмотрим основные критерии, которым должна соответствовать программа для максимальной защиты корпоративных устройств и сетей:

защита корпоративных и системных файлов. Она может быть реализована различным образом, в частности шифрованием;

постоянный мониторинг сети на предмет возможных угроз. Приложение должно в режиме реального времени проводить диагностику сетей, искать потенциальные уязвимости и, по возможности, автоматически исправлять их. Это требует дополнительной вычислительной мощности оборудования, однако, позволяет быстро находить и исправлять угрозы;

автоматическое оповещение сетевого администратора или доверенного лица при обнаружении подозрительной активности программ;

разумное соотношение цены и качества. Стоит подбирать ПО для борьбы с шифровальщиками за разумную цену.

Кроме того, хорошим вариантом будет наличие дополнительного функционала в программе, который позволит проводить автоматическое сканирование и фильтрацию электронной почты.

На сегодняшний день защититься от возможных вирусных атак становится все сложнее. Злоумышленники постоянно разрабатывают новые способы обхода существующих методов защиты, нередко прибегая к использованию не только программного кода, но и социальной инженерии. Они различными методами пытаются заманить пользователя скачать вредоносное ПО или открыть фишинговые ссылки.

Защита корпоративной информационной инфраструктуры должна включать в себя комплекс мер по обеспечению безопасности. Сюда относятся не только встроенные возможности операционных систем, использование сторонних программ, установка соответствующего аппаратного оборудования, но и психологическая работа. Необходимо регулярно проводить тренинги, лекции и семинары для сотрудников по повышению компьютерной грамотности, на которых разъяснять современные тенденции компьютерной безопасности и информационных угроз.

Не следует забывать о важности резервного копирования критически важных данных. Никакие методы защиты не могут гарантировать вам стопроцентную безопасность. Поэтому наличие копий необходимой информации всегда будет полезно. Это позволит избавить бизнес от существенных финансовых потерь, связанных не только с восстановлением данных, но и с возможными простоями в работе компании.